Introducción a Related Domains

He puesto «Related Domains» en inglés porque no hay mucho escrito sobre ello en castellano, que sería: dominios relacionados. veamos la definición que nos dan sobre dominios relacionados o Related Domains:

«Dominios relacionados enumera los nombres de dominio que se solicitaron con frecuencia casi al mismo tiempo (hasta 60 segundos antes o después) que el nombre de dominio, pero que no se asocian con frecuencia con otros nombres de dominio.»

La definición no se entiende casi, pero os la voy a traducir. Cuando escribimos una dirección de una página web en el navegador, el navegador responde y carga la página web. Pero esa página web, carga o utiliza internamente una serie de dominios, que son los dominios relacionados y que son usados en el intervalo [-60s , 60s] del momento de la carga de la web principal. Esos son los dominios relacionados o related domains.

Pues bien, tenemos una utilidad que, dada una aplicación web, detecta estos related domains y sus correspondientes direcciones IP.

Instalación de Indicador Intelligence

Es una aplicación escrita en Python y que se ejecuta bajo Linux. Por lo tanto arrancamos nuestra distribución de seguridad de Linux, en mi caso Parrot Security, en vuestro caso el sistema que tengáis.

Me sitúo mi carpeta de usuario: /homer/usuario

Y como siempre abrimos un terminal en esta carpeta con botón derecho, abrir en un terminal. A partir de aquí vienen instrucciones en la terminal:

sudo su

El programa sudo (del inglés super user do) es una utilidad de los sistemas operativos tipo Unix, que permite a los usuarios ejecutar programas con los privilegios de seguridad de otro usuario (normalmente el usuario root) de manera segura, convirtiéndose así temporalmente en el otro usuario durante la ejecución del programa. Se instala por defecto en /usr/bin.

El programa su es una utilidad de los sistemas operativos del tipo Unix que permite usar el intérprete de comandos de otro usuario sin necesidad de cerrar la sesión. Comúnmente se usa para obtener permisos de root para operaciones administrativas, sin tener que salir y reentrar al sistema

El nombre su proviene del inglés substitute user (cambiar usuario). También hay quien lo hace derivar de superuser (super-usuario, es decir, el usuario root) ya que habitualmente se utiliza para adoptar el rol de administrador del sistema.

Y procedemos a la instalación con las siguientes instrucciones:

git clone https://github.com/OsmanKandemir/indicator-intelligence.git

cd indicator-intelligence

python setup.py build

python setup.py install

Existen otras formas de instalar esta aplicación, pero yo os pongo la que me ha funcionado.

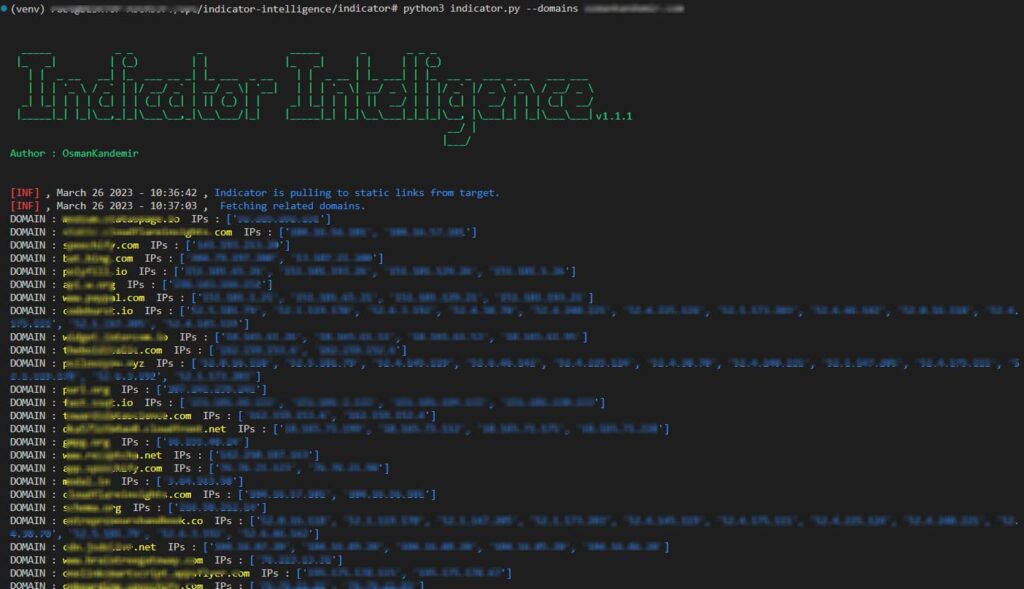

Utilización de indicator intelligence

Desde el terminal, vamos a descubrir los related domains de lamasiadechencho.com

python3 indicator.py –domains https://www.lamasiadechencho.com

La lista continúa mucho mas hacia abajo. Ahí tenéis todos los related domains y sus direcciones IP.

Desde /home/usuario ejecutamos:

chown usuario indicator-intelligence –recursive

Y así otorgamos permisos totales a la carpeta de la aplicación. Vosotros en lugar de usuario deberéis de poner vuestro usuario. Recordad que a mi usuario le he llamado usuario en un alarde de originalidad.

Para que un aplicativo escrito en PYTHON funcione en un terminal, debe de haber una entrada nueva en la variable PATH:

Para usuario “normal”, el nuestro, con el que hemos entrado en Linux:

/home/usuario/.bashrc

Editamos el archivo:

pluma /home/usuario/.bashrc

Añadimos estas dos líneas al final del mismo:

PATH=$PATH:/home/usuario/indicator-intelligence/indicator

export PATH=$PATH:/home/usuario/indicator-intelligence/indicator

Pero también debemos editar el archivo:

/root/.bashrc

pluma /root/.bashrc

Añadimos estas dos líneas al final del mismo:

PATH=$PATH:/home/usuario/indicator-intelligence/indicator

export PATH=$PATH:/home/usuario/indicator-intelligence/indicator

Si /root/.bashrc no se deja editar, desde /root, introducimos el comando:

chown usuario .bashrc

Y así podremos editarlo.

A continuación reiniciamos Parrot Security Linux

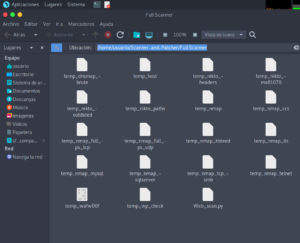

Una vez reiniciado desde el administrador de archivos en la posición:

/home/usuario

creamos el archivo:

indicator_intelligence.sh

pluma indicator_intelligence.sh

Y le metemos las siguientes instrucciones:

#! /bin/bash

cd ~

cd /home/usuario/indicator-intelligence/indicator

python3 indicator.py -h

cerramos grabando y nos aparecerá un nuevo icono.

A continuación crearemos un lanzador para arrancar nuestra aplicación al menos con la ayuda y con la finalidad de tenerla registrada visualmente. En unas semanas se nos habrá olvidado por completo que la hemos instalado y con esto ya la tenemos catalogada:

Desde el desktop:

botón derecho, crear un lanzador. Rellenar los datos. En el comendo, insertar la línea:

parrot-exec «/home/usuario/indicator_intelligence.sh»

Y así hacemos referencia al .sh que hemos creado previamente.

Si hacemos doble click en el icono generado, obtendremos:

Y con esto doy por finalizado el ejercicio. Espero que os haya gustado. Si tenéis alguna duda dejarme un comentario o un email a: zdoom@hotmail.es

Finalmente os dejo con un tema excelente para programar de mi lista de spotify.