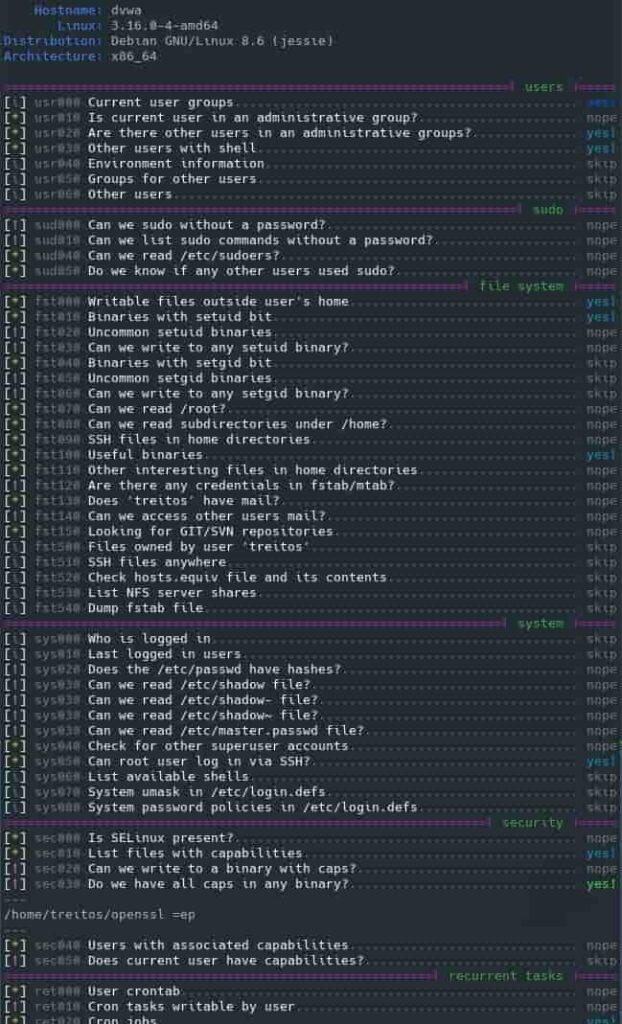

Linux Smart Enumeration

Vamos a instalar una aplicación en nuestra máquina de ataque parrot que nos permitirá hacer una enumeración de los recursos de una red que pretendemos asaltar y ver los posibles vectores de ataque.

Ya sabéis que la fase de enumeración es la número 2 del hacking.

La primera fase del Hacking, Footprinting, se recopila toda la información posible sobre el objetivo para encontrar la forma de acceder al sistema o decidir que ciberataques son los más apropiados para tener éxito.

En la segunda fase del hacking, el Escaneo y Enumeración, en esta fase cogeremos toda la información descubierta durante el Footprinting o reconocimiento y la usaremos para explorar la red.

Durante el escaneo, el “hacker” usa herramientas con la idea de encontrar la información necesaria para decidir con que exploit atacará al objetivo.

Los datos que más pueden ayudar a este fin son:

Direcciones IP.

Sistemas Operativos instalados.

Servicios disponibles.

Aplicaciones instaladas.

En le vídeo de mas abajo se explica detalladamente como instalar y utilizar la aplicación de enumeración «Linux Smart Enumeration»