Escáner de Vulnerabilidades Nessus. Instalación de Nessus

Como todos sabéis, Nessus es un escáner de vulnerabilidades de los llamados de «botón gordo». Es una herramienta de pago, que tiene una versión educativa, que es la que vamos a aprender a instalar y configurar aquí. Dentro del laboratorio que vamos conformando, lo instalaré en la máquina parrot.

Para la instalación de Nessus voy a utilizar la máquina parrot de mi laboratorio, que actualmente tiene:

- 1 máquina parrot

- 1 máquina kali

- 1 máquina mint

- 1 máquina OWASP

- 1 máquina Windows 10

- 1 máquina metasploitable

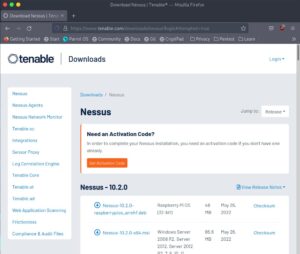

Abro el firefox de la parrot y entro en:

https://tenable.com/downloadas/nessus

Pulsamos el botón “Get activation code” y esperamos a recibir el código de activación en el correo.

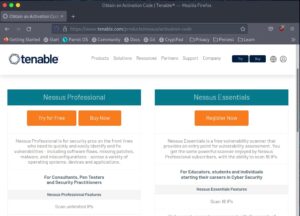

Escogemos la versión educacional y nos registramos con un correo electrónico.

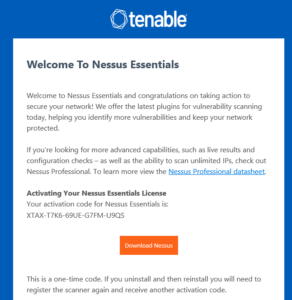

Una vez recibido el código de activación procedemos a la descarga de la aplicación.

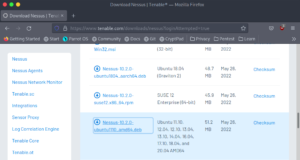

Para descargar el paquete seleccionamos el debian, ya que parrot es una máquina basada en debian:

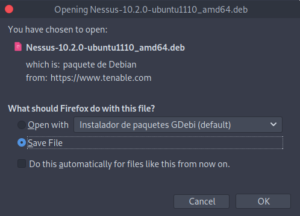

Pulsamos en el enlace señalado, y escogemos salvar en disco.

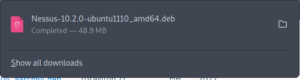

Cuando la descarga ha terminado, sale esto:

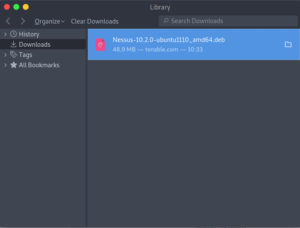

Pulsamos : show all downloads

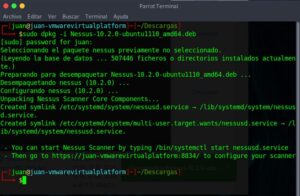

Pulsamos botón derecho y abrimos un terminal en la carpeta downloads. Una vez en el terminal ejecutamos:

sudo dpkg -i <archivo .deb>

Esperamos a que se complete la instalación

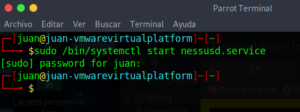

Después de que termine iniciamos el servicio nessus:

sudo /bin/systemctl start nessusd.service

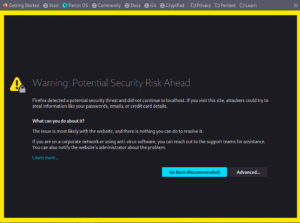

Una vez el servicio está iniciado, abrimos firefox y navegamos hacia:

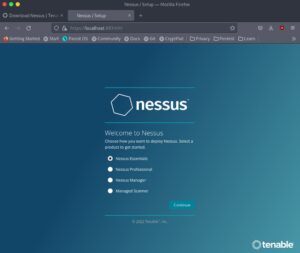

Seleccionamos nuestra versión (Nessus Essentials) y pulsamos continue.

Nos saltamos esta parte (skip) puesto que ya tenemos un código de activación:

Introducimos el código de activación

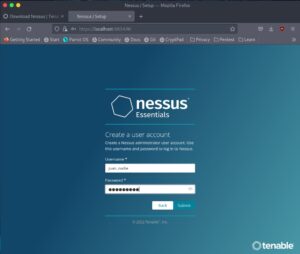

Y luego un login y una password para autenticarnos en Nessus.

Y antes de arrancar por primera vez, nessus empieza a descargar una gran cantidad de pluguins. Esto puede tardar bastante tiempo. Hay que esperar a que termine.

Después de instalar los plugin tiene que compilarlos.

Ha tardado una hora en compilar los pluguin.

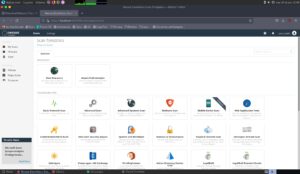

Una vez acabado el proceso cerramos la ventana que sale y ya es cuestión de saber manejar el Nessus. En el apartado de policies van los tipos de escáner que se pueden hacer por sistema operativo.

En MyScan es la pantalla para escaneos nuevos. Los escaneos se hacen contra un objetivo, que es una dirección IP.

Escaneo avanzado utilizando Nessus

Nos vamos a MyScans, creamos un nuevo escaneo:

Del panel anterior, seleccionamos Advanced scan.

Rellenamos los datos básicos según se muestra en la siguiente pantalla, y proporcionamos la IP de la máquina víctima, que en nuestro caso va a ser la máquina linux mint.

Pulsamos botón save. Y luego salimos a la pantalla:

Marcamos el escaneo recién creado y pulsamos el botón “play”

En seguida empezará el sistema nessus a analizar el host que hemos designado como objetivo.

Tras el escáner accedemos a la información:

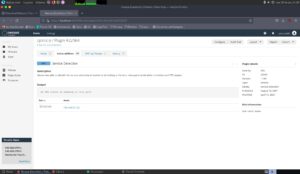

Y encontramos que nessus ha hallado 21 vulnerabilidades en nuestra máquina linux mint. Podemos acceder a cualquiera de ellas y vver la información y la solución propuesta por el propio nessus.

Por ejemplo:

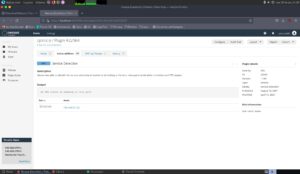

Ha detectado que un servidor SSH está ejecutándose en el puerto 22 tcp

Y así podríamos analizar el resto de vulnerabilidades, que en el ejemplo este no son graves.

Escaneo básico de redes con nessus

Ahora vamos al menú de escaneos dentro de nessus. En MyScans, new scan.

Seleccionamos basic network scan. Y metemos los datos necesarios para un escaneo de nuestra red local.

Quizá el escaneo no avance porque la versión gratuita de nessus que usamos solo permite analizar 16 hosts además de otras limitaciones.

No ha detectado vulnerabilidades.