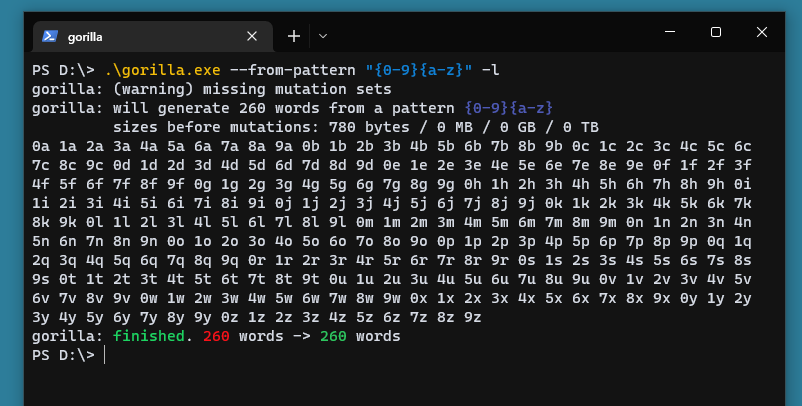

Creación de Diccionarios con Gorilla

Instalación de gorilla. Una utilidad escrita en rust para crear diccionarios de palabras con el fin de realizar ataques de fuerza bruta.

Instalación de GEO-RECON

Geo-Recon es una herramienta CLI de OSINT diseñada para acelerar la búsqueda de reputación de IP y localización geográfica.

Navegación «segura» por la Deep Web

Explicación de como instalar un sistema de navegación segura por la deep web utilizando Tor Anon bajo Whonix

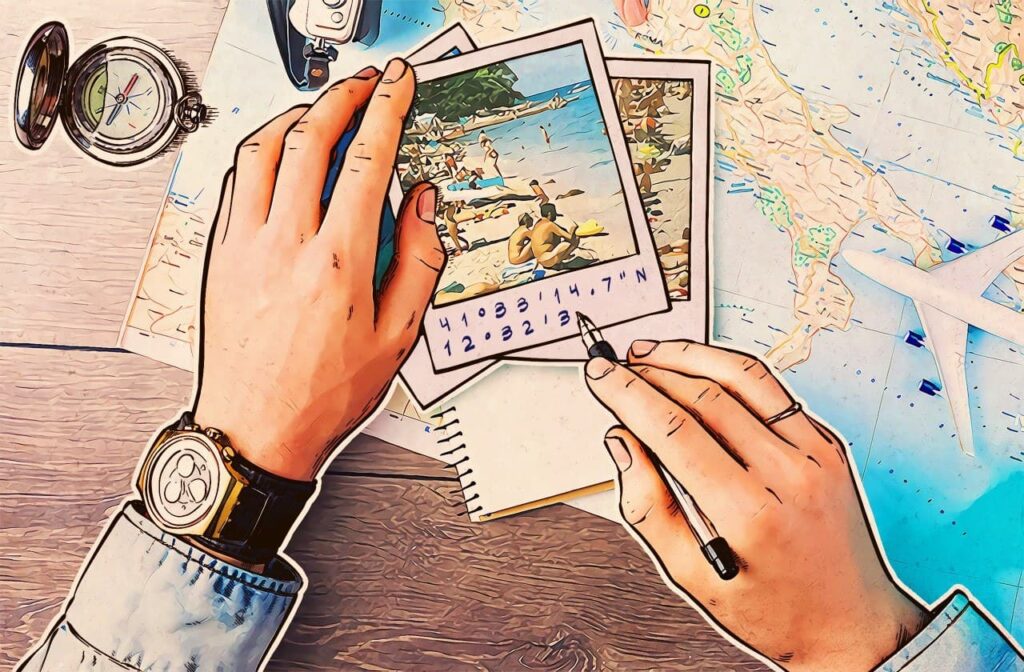

ExifTool

Instalación y configuración en parrot linux de la herramienta de análisis de metadatos de imágenes, exiftool

Cómo hacer un ataque de phishing usando SET

El phishing es una técnica que consiste en el envío de un correo electrónico por parte de un ciberdelincuente a un usuario simulando ser una entidad legítima (red social, banco, institución pública, etc.) con el objetivo de robarle información privada, realizarle un cargo económico o infectar el dispositivo.

Instalación y uso de Nessus

Como instalar y poner en marcha una versión educativa de nessus para emprender el escaneo de vulnerabilidades de un host

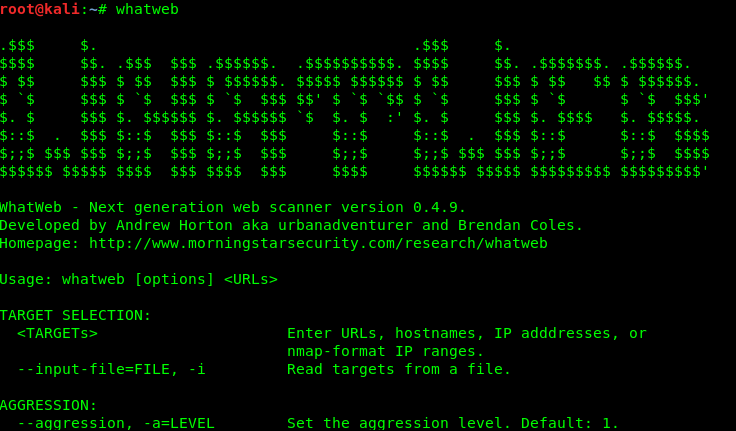

Whatweb

Whatweb es una herramienta desarrollada en Ruby que identifica sitios web. Su objetivo es responder a las preguntas: ¿De qué está hecha esta web? ¿Qué tecnologías utiliza esta web? Whatweb es una herramienta de hacking que se encuadra dentro del subgrupo de fingerprinting o podríamos decir en castellano de identificación y recopilación de información sobre […]

Escaneo de Sitios Web con OWASP

En el contexto de las auditorías de sitios web, existen muchas herramientas de escaneo. Destacamos entre todas ellas las siguientes 3 herramientas: Accunetix -> Muy cara pero con módulos java y PHP Burp -> Menos cara Owasp-zap -> Gratis y bastante buena Para hacer pruebas con estas herramientas vamos a utilizar una máquina atacante Parrot […]

SSH Secure Shell

SSH es un protocolo de red que sirve para administrar de forma remota un servidor. El predecesor de SSH fue telnet. Telnet es a SSH lo mismo que HTTP es a HTTPS. La desventaja de Telnet es que la información no viaja cifrada y puede ser descubierta por un atacante. SSH genera canales seguros tunelizados. […]

Instalación de la máquina sparring Metasploitable

Una máquina sparring metasploitable es una máquina basada en Ubuntu Linux, configurada intencionalmente con fallos de seguridad y puertos abiertos y así tener un entorno seguro en el que practicar técnicas de hacking. Normalmente usaremos una máquina Kali Linux o una Parrot Linux como máquinas atacantes. El sitio de descarga es: https://sourceforge.net/projects/metasploitable/files/latest/download Metasploit es una […]